На странице BackupSolution можно узнать, что позволяет делать резервное копирование с целью защиты данных.

Цель и смысл резервного копирования

Защищает резервное копирование от хакерских атак и случайных сбоев системы. На них можно копировать целые диски или отдельные фрагменты. Их можно копировать из портативных компьютеров и рабочих станций.

Также здесь есть возможность защитить гостевые...

Помимо размещения серверов, в хостинге имеется услуга аренды стоек. Это возможность размещения своего или арендуемого оборудования в дата-центре. Такую услугу предлагают многие провайдеры Москвы. У TEL Hosting аренда серверных стоек в дата-центре происходит на взаимовыгодных условиях. В данной услуге нет скрытых платежей или переплат, прописанных в договоре пространным языком...

Серверы являются важной частью любого бизнеса, основанного на компьютерных технологиях, но наличие физических серверов на вашем рабочем месте может занимать много места в офисе. Виртуальные серверы — это одна из вещей, которые появляются как новая альтернатива физическим серверам. Их иногда называют облачными серверами, и их популярность растет по ряду...

Любая корпорация имеет собственные наработки, будь то малый бизнес или огромные корпорации. Помимо этого, у многих юридических лиц уникальная технология производства, которую мечтают получить конкуренты. Но главной целью киберпреступников является доступ к счетам и клиентским базам. Ее стараются добыть и в собственных корыстных целях, и по заказу конкурентов. Обеспечить...

Биометрические технологии распознавания лиц - это новая и развивающаяся мера, которую правительства и фирмы используют для идентификации преступников и защиты невинных людей. Использование биометрии в аэропортах также используется в большинстве стран. Но создатели технологии биометрического распознавания лиц должны бороться с неизбежными этическими проблемами: что если будет идентифицирован не тот...

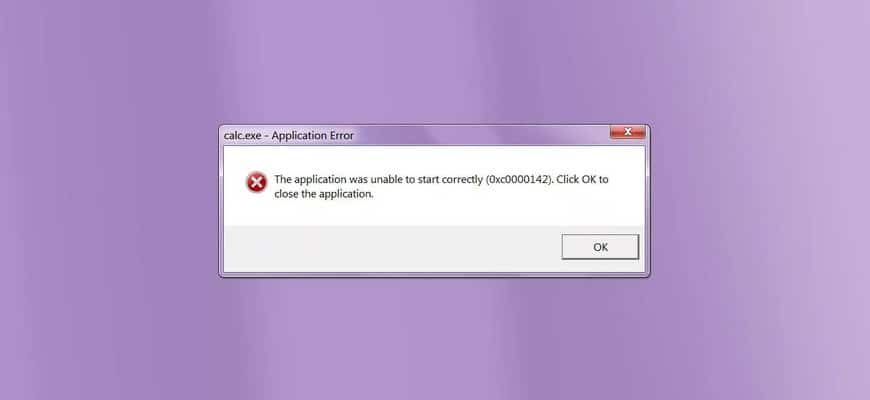

Контактируя с больными людьми, человек заражается. Во время болезни он чувствует слабость и теряет привычную работоспособность. Подобным образом компьютерные вирусы действуют на систему. Некоторые из них замедляют быстродействие процессов, а другие запускают назойливую рекламу, мешающую отдыху или работе. Поэтому необходимо средство защиты, известное, как антивирусная программа. Их сейчас выпускают...

При выборе маршрутизатора обращают внимание на его производителя. Бренд Huawei пользуется популярностью во всем мире, благодаря надежности своей техники. Он делает современные маршрутизаторы с различной пропускной способностью. Их можно подобрать на сайте ООО "Линкас" https://linkas.ru/. Помимо них, там имеется богатый выбор оборудования для информационной безопасности, проведения видеоконференций и многого...

Дата-центр типа такого, как telehouse.pro - это хранилище/корпус для ИКТ-оборудования, в котором, например, расположены серверы. Это защищенная зона, где хранятся все важные данные компании. Эти помещения предназначены для защиты серверов от любых условий. К ним относятся автоматические системы пожаротушения, климат-контроль на случай, если станет слишком жарко или слишком холодно,...

По сравнению с другими хостинговыми платформами Виртуальные частные серверы (VPS) предоставляют пользователям множество преимуществ по сравнению с остальными хостинговыми платформами с точки зрения запуска и обслуживания функционального сайта.

Преимущества среды частного хостинга, например, vps linux заключаются в том, что она предлагает владельцам сайтов массу преимуществ, таких как повышенная безопасность, надежные...

Компания «ПиЭлСи Технолоджи» разрабатывает комплексные технические решения для систем АСУ ТП в сфере энергетики. При производстве продукции используются передовые технологии и качественные комплектующие. Информационная безопасность асу тп – является ключевым аспектом всех разработок компания.

Комплексный сервис

Информационная безопасность Организация имеет все необходимое для полного цикла, начиная от разработки и заканчивая внедрением.

На...