В мире сложных информационных систем, где каждый компонент взаимосвязан, отслеживание и интерпретация событий, происходящих в фоновом режиме, становится критически важным. Эти события, будь то предупреждения или критические сообщения, не только отражают текущее состояние системы, но и предоставляют ценные указания для её оптимизации и устранения возможных проблем.

Для специалистов по информационной безопасности и системным администраторам, умение эффективно работать с этими данными является неотъемлемой частью повседневной деятельности. Понимание того, как и где искать ключевые индикаторы, позволяет быстро реагировать на ситуации, предотвращая потенциальные сбои и уязвимости. В этом разделе мы рассмотрим основные инструменты и методы, которые помогут вам в этом процессе, обеспечивая стабильность и надежность вашей инфраструктуры.

Важно отметить, что этот процесс не ограничивается простым просмотром записей. Он требует глубокого анализа и интерпретации информации, чтобы выявить корреляции и закономерности, которые могут указывать на более серьезные проблемы. Правильное использование этих инструментов позволяет не только решать текущие задачи, но и прогнозировать будущие вызовы, обеспечивая непрерывную работу вашей системы.

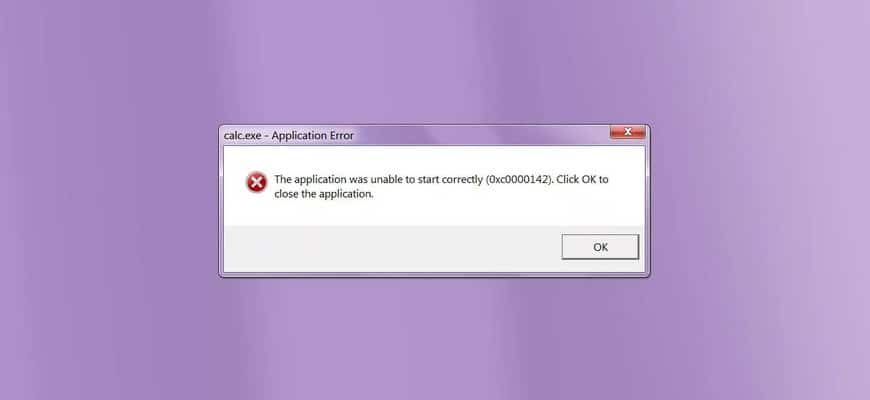

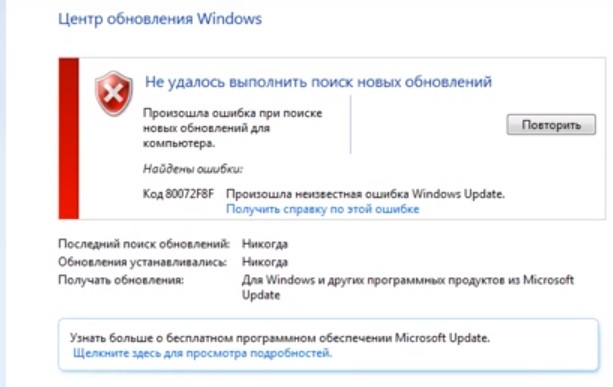

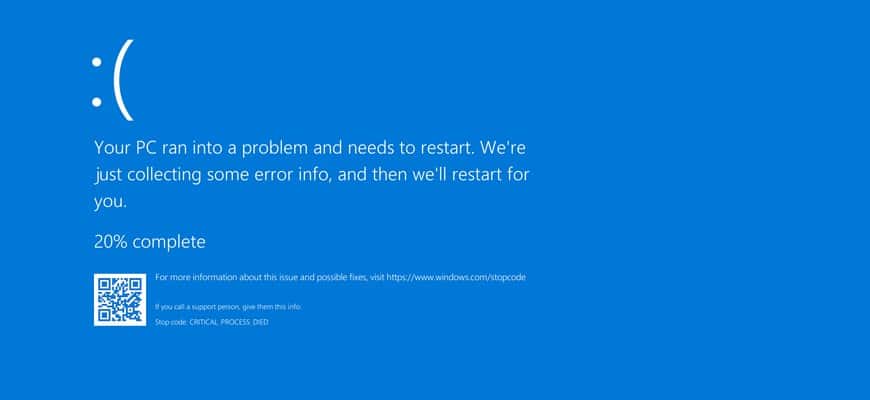

Просмотр журнала ошибок в Windows Server

| Тип события | Описание |

|---|---|

| Сбой | Критические проблемы, требующие немедленного вмешательства. |

| Предупреждение | Возможные проблемы, которые могут стать серьезными, если не обратить на них внимание. |

| Информация | Важные события, которые не являются проблемами, но могут быть полезны для анализа работы системы. |

Для эффективного управления сервером необходимо регулярно просматривать это хранилище и анализировать содержащиеся в нём данные. Это позволит своевременно выявлять и устранять потенциальные проблемы, обеспечивая бесперебойную работу всей инфраструктуры.

Анализ событий безопасности на сервере

Идентификация подозрительной активности

Первым шагом в анализе является выявление необычных или подозрительных действий. Это может включать в себя неожиданные попытки входа в систему, изменения конфигурации безопасности или попытки доступа к критически важным ресурсам. Важно обращать внимание на события, которые выходят за рамки обычной деятельности, так как они могут указывать на попытки несанкционированного доступа.

Оценка уровня риска

После идентификации подозрительной активности следует оценить уровень риска, связанный с каждым событием. Это включает в себя анализ степени влияния потенциального нарушения на систему и вероятности его возникновения. Критические события, такие как неудачные попытки входа с использованием административных прав, требуют немедленного внимания и реагирования.

Регулярный анализ событий безопасности позволяет своевременно выявлять и устранять угрозы, обеспечивая тем самым стабильность и безопасность платформы.