В мире цифровых технологий, где каждый элемент системы играет важную роль, иногда возникает необходимость имитировать непредвиденные ситуации. Это может быть вызвано различными причинами, начиная от тестирования на устойчивость и заканчивая созданием определенных сценариев для обучения или развлечения. В данном разделе мы рассмотрим, как можно создать искусственные сбои, которые будут выглядеть как реальные проблемы в работе операционной системы.

Имитация сбоев может быть полезна в различных контекстах. Например, разработчики могут использовать такие методы для проверки того, как программное обеспечение реагирует на критические ситуации. С другой стороны, это может быть интересным инструментом для создания юмористических или информативных видеороликов. Важно понимать, что подобные действия должны проводиться с осторожностью и только в контролируемых условиях, чтобы избежать нежелательных последствий.

В этой статье мы рассмотрим несколько способов, которые позволят вам создать искусственные сбои, не нанося вреда вашей системе. Мы также обсудим, как можно использовать эти методы с умом и ответственностью, чтобы избежать потенциальных проблем. Независимо от того, являетесь ли вы разработчиком, энтузиастом или просто любопытным пользователем, эта информация будет полезна для понимания того, как работают подобные механизмы и как их можно применять.

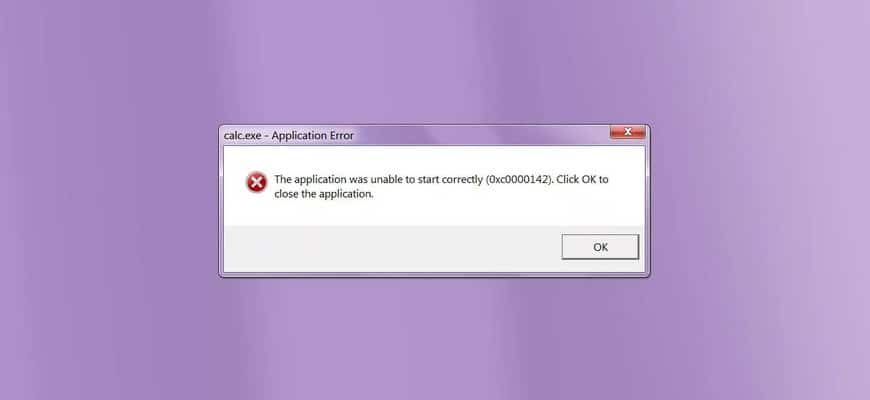

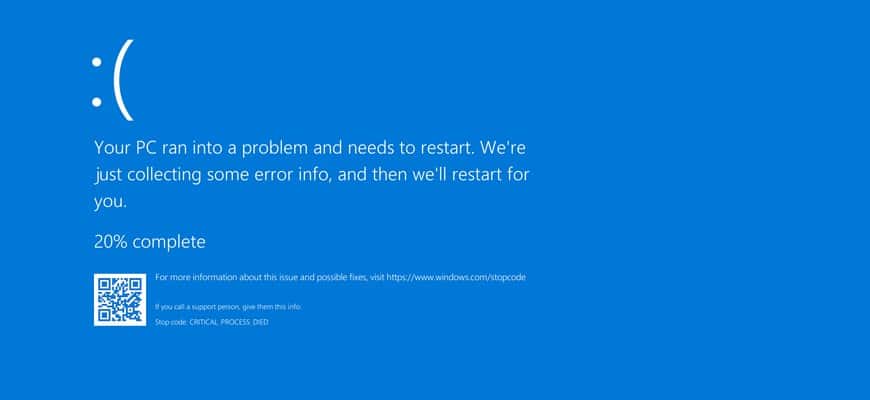

Создание фейковой ошибки Windows

Шаг 1: Подготовка среды

Перед началом необходимо убедиться, что все важные данные сохранены и система защищена от непредвиденных последствий. Используйте виртуальную машину или резервную копию для безопасного проведения эксперимента.

Шаг 2: Выбор инструментария

Существует несколько способов достижения желаемого эффекта. Можно использовать скрипты, специальные программы или даже встроенные функции операционной системы. Выбор зависит от требуемой сложности и реалистичности.

Шаг 3: Настройка параметров

Определите, какие сообщения и звуки будут воспроизводиться. Важно, чтобы имитация была убедительной, но не вызывала паники. Настройте время появления и продолжительность отображения сообщения.

Шаг 4: Тестирование и корректировка

После настройки проведите тестирование, чтобы убедиться, что все работает корректно. При необходимости внесите изменения, чтобы достичь максимальной реалистичности.

Важно: Всегда учитывайте моральные и юридические аспекты подобных действий. Используйте эти знания только в образовательных или разрешенных целях.

Предотвращение несанкционированного доступа

Одним из ключевых элементов защиты является использование надежных паролей и многофакторной аутентификации. Сложные пароли, состоящие из комбинации букв, цифр и специальных символов, значительно повышают уровень безопасности. Многофакторная аутентификация добавляет дополнительный слой защиты, требуя от пользователя подтверждения личности с помощью нескольких методов, таких как коды, отправленные на мобильный телефон, или биометрические данные.

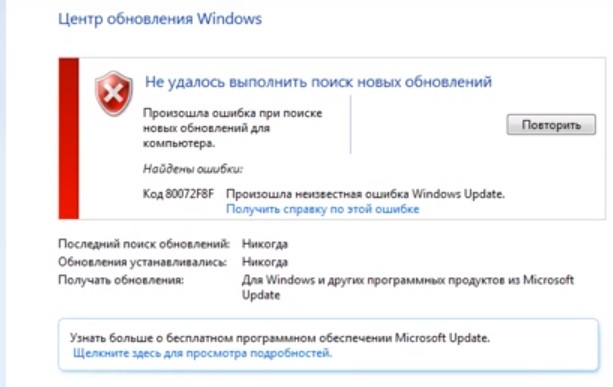

Регулярное обновление программного обеспечения и операционных систем также играет важную роль. Установка последних исправлений и обновлений помогает закрыть уязвимости, которые могут быть использованы злоумышленниками. Кроме того, использование антивирусного программного обеспечения и брандмауэров позволяет отслеживать и блокировать потенциально опасные действия.

Важно также проводить обучение и повышение осведомленности среди сотрудников. Обучение персонала основам информационной безопасности помогает предотвратить случайную утечку данных и снизить риск социальной инженерии. Регулярные тренинги и проверки на проникновение могут выявить слабые места в системе защиты и позволить своевременно их устранить.